根據微軟 2025 年度《數位防禦報告》,使用人工智慧(AI)技術的網路釣魚攻擊,其成功率較傳統攻擊高出約 4.5 倍,2024 年 AI 生成釣魚郵件的點擊率達 54%,遠高於傳統釣魚郵件 12% 的平均點擊率,推動攻擊利潤可能提升多達 50 倍。

報告指出,AI的應用使得網路攻擊者能夠製作更具針對性的釣魚郵件,這些郵件不僅使用受害者的母語,還能夠利用更具說服力的誘餌。微軟安全與信任部門副總裁艾米·霍根-伯尼(Amy Hogan-Burney)強調,這種效率的提升被認為是過去一年來釣魚攻擊中最顯著的變化。

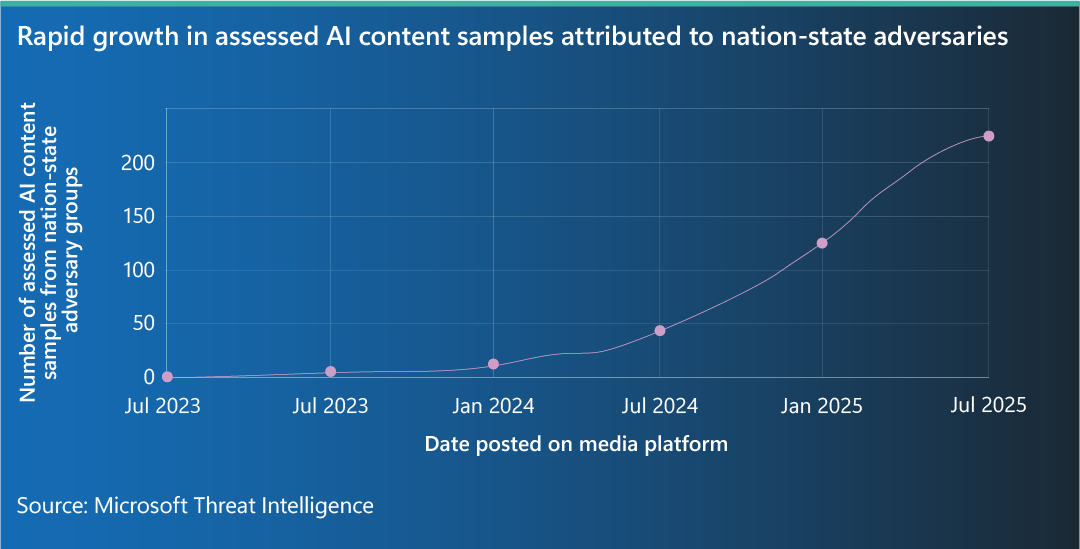

報告詳細說明,2023年7月政府支持的攻擊團體中未發現AI生成內容樣本,至2024年7月即增至50份,今年1月達到約125份,7月時數量攀升至約225份,顯見AI使用在國家級網路戰中的快速成長。儘管國家級攻擊仍然是一個嚴重威脅,但大多數組織面臨的風險來自於那些試圖利用他人安全漏洞的網路罪犯。

(Source:微軟,下同)

在所有已知動機的攻擊中,至少52%的攻擊是出於財務利益,而僅有4%的攻擊與間諜活動有關。微軟的事件響應團隊發現,37%的攻擊涉及數據竊盜、33%涉及勒索、19%為人為操作的勒索病毒攻擊,7%則是為了基礎設施建設,攻擊者利用組織的基礎設施來策劃未來的攻擊。

報告中還提到一種新興的攻擊方法──ClickFix,這是一種社會工程技術,透過偽裝成合法的修復或提示來欺騙用戶在自己的設備上執行惡意命令,進而繞過傳統的釣魚防禦。這種攻擊方法在過去一年中變得非常普遍,並且被網路攻擊者和國家級團體廣泛使用。

微軟的報告指出,ClickFix是過去一年中最常見的初始訪問方法,占所有攻擊的47%。相比之下,第二常用的初始訪問方法──釣魚攻擊,僅占35%。這顯示出攻擊者在獲取初始訪問的方式上發生顯著變化,犯罪分子不再依賴簡單的釣魚,而是採用多階段的攻擊鏈,結合技術漏洞、社會工程、基礎設施濫用和透過合法平台的逃避手段。

例如,一個案例結合了電子郵件轟炸、語音釣魚電話和微軟Teams的冒充,讓攻擊者成功地假裝成IT人員並獲得遠程訪問。報告指出,電子郵件轟炸的使用已從過去的煙幕手段演變為更廣泛的惡意軟體交付鏈中的第一階段攻擊向量。

(首圖來源:pixabay)