在最新的安全研究中,荷語天主教魯汶大學(KU Leuven University)的研究團隊揭露一項名為「WhisperPair」的漏洞,該漏洞影響了數以億計的藍牙音頻裝置,尤其是使用 Google Fast Pair 技術的產品。這項技術本意是為了簡化藍牙裝置的配對過程,但卻可能讓耳機和揚聲器面臨遠程駭客攻擊的風險。

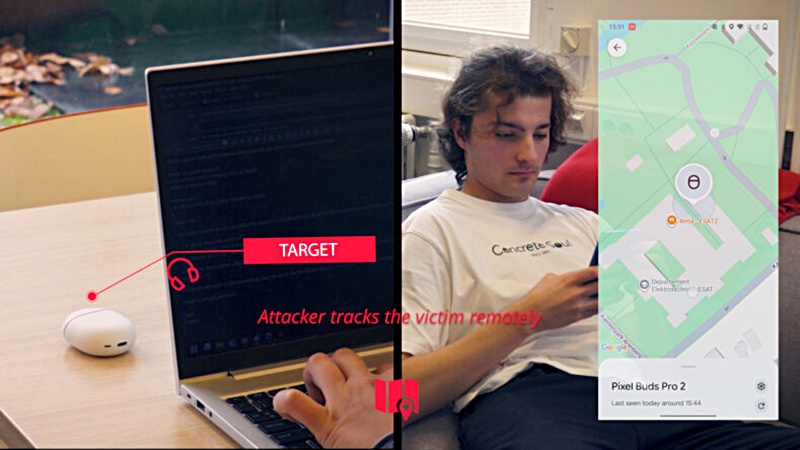

WhisperPair漏洞使得攻擊者能在藍牙範圍內(約15到50英尺,約14米)靜默地與耳機、耳塞和揚聲器配對,進而進行音頻劫持、麥克風啟用、播放中斷、竊聽以及透過Google的Find Hub網路進行位置追蹤。這個漏洞影響了來自多個品牌的裝置,包括Sony、Jabra、JBL、Marshall、小米、Nothing、OnePlus、Soundcore、羅技(Logitech)和Google等。

研究人員指出,攻擊者只需在10秒內便可控制一個易受攻擊的Fast Pair裝置,並且可以在最多14米的距離內進行操作。這個距離接近藍牙協議的極限,足以讓目標使用者在不知情的情況下被攻擊者入侵。

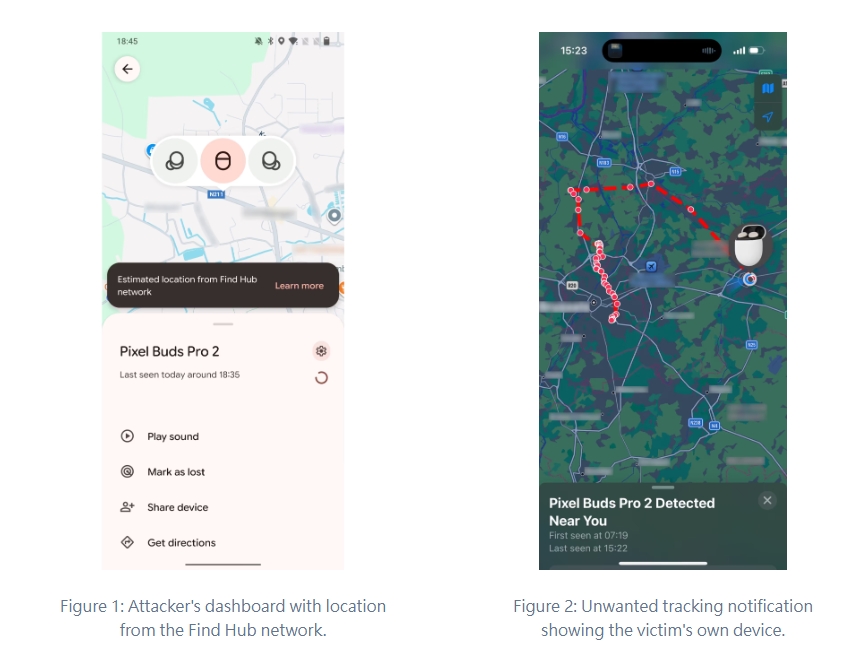

一旦攻擊者成功連接到易受攻擊的音頻裝置,他們可以執行一些相對無害的操作,例如中斷音頻流或播放他們選擇的音頻。然而,WhisperPair還允許進行位置追蹤和麥克風訪問,這意味著攻擊者可以竊聽使用者的對話,甚至跟蹤使用者的行蹤。

(Source:KU Leuven University)

(Source:KU Leuven University)

Google已經確認了這個漏洞並通知其合作夥伴,但修補工作仍需各個品牌自行進行。雖然Google已經對其自家產品進行更新,但研究人員指出,這個修補措施存在繞過的可能性,並且許多使用者可能因未安裝配件應用程式而無法及時獲得更新。

目前,受影響的裝置包括Sony WH-1000XM6、Soundcore Liberty 4 NC、Jabra Elite 8 Active、Google Pixel Buds Pro 2等多款熱門產品。建議使用者立即透過製造商的應用程式或設定更新韌體,以確保裝置的安全性。

- Many Bluetooth devices with Google Fast Pair vulnerable to “WhisperPair” hack

- Many Google Fast Pair devices need an update to patch exploits that allowed attackers to track you

- Update your headphones: Fast Pair vulnerability could let attackers track your location

- Major security flaw affects Sony, Google, and other popular headphones

(首圖來源:Unsplash)