微軟(Microsoft)近日發布 2026 年 2 月安全更新,修補 58 個漏洞,其中包括 Windows 記事本(Notepad)的高危遠端程式碼執行漏洞(CVE-2026-20841)。該漏洞通用弱點評分系統(CVSS)評分高達 8.8 分,駭客只需誘導使用者開啟含惡意內容檔案並點擊連結,即可完全控制受害者 Windows 系統。

漏洞源於 Markdown 功能

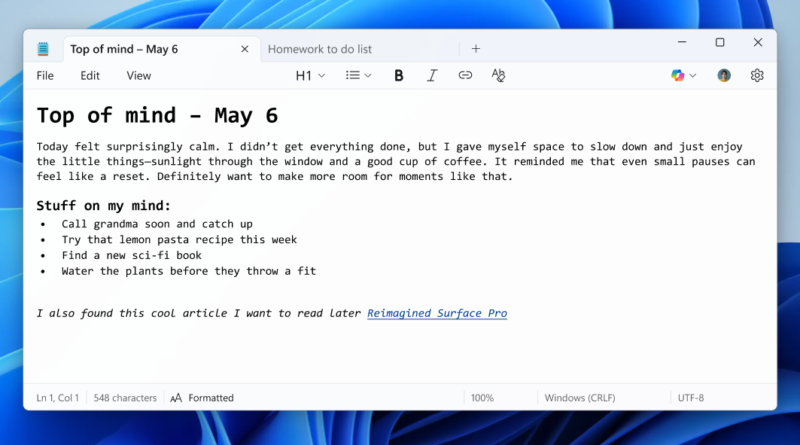

CVE-2026-20841 漏洞源於 Windows 記事本新增 Markdown 檔案支援功能。微軟在 2025 年為記事本加入 Markdown 渲染功能,讓使用者可直接處理這種輕量級標記語言。然而安全研究員其後發現,記事本處理 Markdown 超連結時未能正確驗證協議處理器,導致駭客可利用此漏洞執行惡意程式碼。

具體而言,駭客可在惡意 Markdown 檔案(.md)中嵌入特製連結。當使用者開啟檔案並點擊連結時,記事本會啟動未經驗證協議處理器,從遠端伺服器載入並執行檔案,無須進行適當驗證。由於攻擊以使用者權限執行,若受害者擁有管理員權限,駭客即可完全接管系統。

只影響 Microsoft Store 版本

值得注意是,該漏洞只影響 Microsoft Store 版本現代 Notepad 應用程式,並不影響舊版 Notepad.exe。由於記事本是 Windows 核心元件,幾乎所有現代 Windows 工作站都面臨這個漏洞威脅。

微軟已在 2 月 10 日發布 Windows 累積更新中修補此漏洞,並透過 Microsoft Store 推送更新至版本 11.2510 或更高版本。使用者可透過自動更新輕鬆安裝修補程式。此次 2 月安全更新共修補 58 個漏洞,其中包括 6 個已遭駭客利用零日漏洞。

功能臃腫惹批評

這次漏洞引起微軟社群對記事本功能臃腫強烈批評。記事本原本是功能簡單、專注文字編輯器,但微軟近年不斷加入新功能,包括 Copilot AI 文字重寫功能、Markdown 支援等。許多使用者認為這些功能沒有必要,反而破壞記事本簡潔性。

安全研究員 Haifei Li 在社交媒體上諷刺表示:「誰能想到加入更多功能會帶來更多漏洞?」追蹤惡意軟體服務 VX-Underground 則直言:「新推出的 Windows 11 AI 記事本被發現存在遠端程式碼執行零日漏洞。熱門觀點:文字編輯器不需要網路功能」,批評微軟為記事本加入網路連線及 AI 功能的做法。

西班牙加泰隆尼亞理工大學電腦工程師 Manel Rodero 也批評:「微軟正將記事本變成緩慢、功能過多混亂的工具,但我們根本不需要。我們只想要一個可以開啟文字檔案工具,而不是一個帶有這種安全漏洞 AI 驅動編輯器。到底誰在負責這個開發?」

- CVE-2026-20841: Windows Notepad RCE Fixed in Microsoft’s February Patch Tuesday Release

- Critical Notepad vulnerability reignites criticism of Microsoft’s forced AI features

- Vulnerability Spotlight: CVE-2026-20841 – Remote Code Execution via Notepad Markdown Handling