3 月 9 日,騰訊御見威脅情報中心監測到疑似北韓的駭客組織 Lazarus 再度活躍,利用最新 Flash 漏洞 CVE-2018-4878 頻繁發起攻擊,透過傳遞暗藏 FALLCHILL 遠端控制木馬的惡意 doc 檔案進行魚叉攻擊,對象主要為國外數位貨幣交易所。

從 Adobe 漏洞致謝公告來看,CVE-2018-4878 漏洞的野外攻擊樣本最早是由南韓電腦應急回應小組(KR-CERT)發現。KR-CERT 也表示,來自北韓的駭客組織已成功利用這個 0Day 漏洞發起攻擊,與 Lazarus 主要攻擊目標一致,進一步驗證 Lazarus 組織就是本次攻擊活動的發起者。

據了解,Lazarus(T-APT-15)是北韓的 APT 組織,該組織長期對南韓、美國進行滲透攻擊,此外還攻擊全球金融機構。儘管 Lazarus 組織的攻擊活動不斷披露,但是該組織從未停止攻擊腳步,同時還把攻擊目標不斷擴大,包括能源、軍事、政府等部門專項金融機構,尤其是數位貨幣交易所等,該組織堪稱全球金融機構的最大威脅。

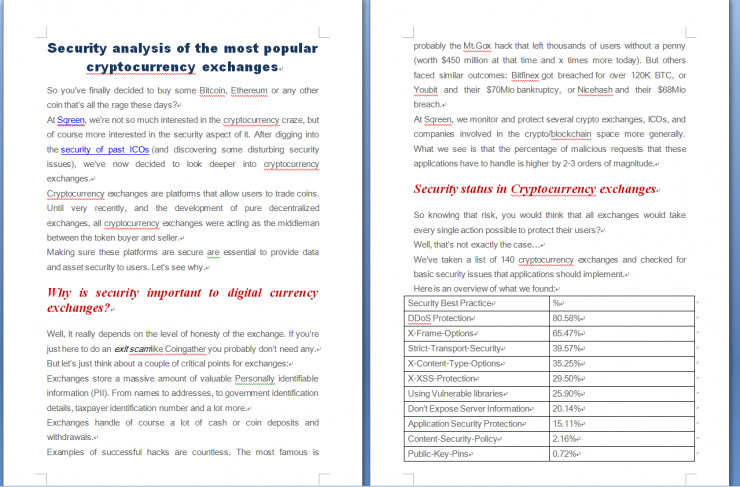

Lazarus 組織擅長使用郵件釣魚進行魚叉攻擊,同時武器庫強大,具使用 0day 漏洞發起攻擊的能力。本次攻擊依然採用該組織最常用的魚叉攻擊,透過內嵌惡意檔案對目標進行攻擊。不法分子十分狡猾,將郵件檔案虛擬裝成協定、最流行的加密貨幣交易所的安全分析、IT 安全等熱點內容,具有極強的迷惑性和誘惑性,以此吸引用戶下載執行。

▲ 誘餌檔案內容。

透過分析溯源發現,該惡意檔案內藏 FALLCHILL 遠端控制木馬最新變種。FALLCHILL 木馬是 Lazarus 開發並使用的木馬,最早出現 2017 年初。該木馬能遠端檔案作業、遠端程式作業、遠端資訊抓取、自卸載等各種功能,用戶一旦中招,電腦重要資訊將面臨極大威脅。

儘管該攻擊目前尚未在台灣發現,但用戶仍不可放鬆警惕,不要輕易點擊來歷不明的檔案。

(本文由 雷鋒網 授權轉載;首圖來源:shutterstock)