香港理工大學、香港中文大學及香港高等教育科技學院研究人員在 NDSS Symposium 2026 發表論文,證明標準電信光纖可被用做聲音旁路攻擊,使光纖到府(Fiber To The Home,FTTH)環境出現新隱私風險。攻擊者若能接觸光纖一端,並配合商用光纖感測技術系統及特製訊號接收器,便有機會還原光纖附近活動聲音、室內位置及部分對話內容;這並不代表家中光纖會自動錄音。

攻擊者需接觸光纖端點 並非牆內線材自動錄音

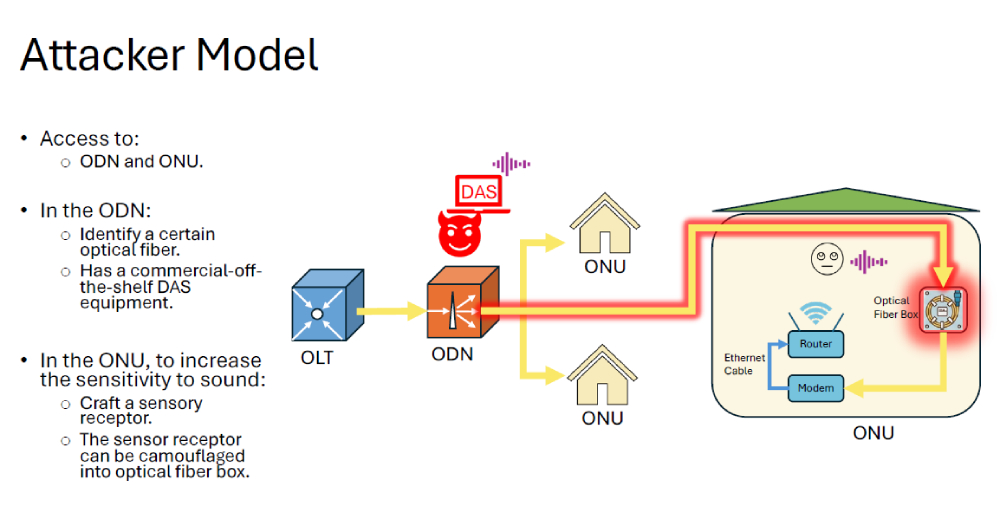

NDSS 論文指,光纖因抗外部干擾及訊號損耗低,被視為可靠通訊媒介,但研究團隊展示光纖對聲學震動的靈敏度如何變成可被利用的旁路攻擊(Side-channel attack)。這類攻擊關鍵前提是「接觸光纖一端」。研究攻擊模型假設,攻擊者可接觸光分配網路(Optical Distribution Network,ODN)及光纖終端設備(Optical Networking Unit,ONU),在ODN辨識目標光纖並連接商用光纖感測技術(Distributed Acoustic Sensing,DAS)裝置;在光纖終端設備一端則可放置或偽裝 Sensory Receptor 提升聲音靈敏度。

聲波讓光纖產生微細形變,這些形變會使瑞利背向散射(Rayleigh backscattering)相位出現變化;光纖感測技術系統可量測這些相位變化,再把訊號轉換成可分析聲音資訊。換言之攻擊是利用光纖本身做為震動感應器,而非截取數據。

(Source:NDSS Symposium,下同)

一般光纖難以收語音,訊號接收器才是實用關鍵

研究簡報明確指出,單靠沿著踢腳板放置普通光纖,未必足以還原空氣傳播人聲。研究人員在測試中把播放 80dB 人聲喇叭放在距離光纖一公尺位置,並以吸音棉阻隔結構傳播,結果未能還原語音;但 76dB 腳步聲仍可被偵測。

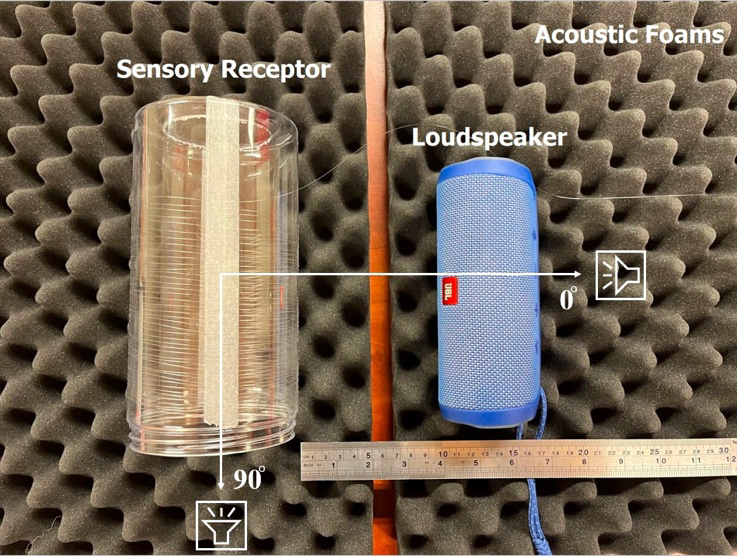

團隊設計的訊號接收器讓攻擊更具實用性。該裝置把光纖電纜纏繞於中空圓筒上,將聲壓轉化為圓筒徑向形變,再轉化為光纖縱向應變、長度變化及相位變化,進而提升聲音擷取能力。研究測試參數包括 65mm、85mm、100mm 外徑及 0.2mm 厚度,以及 5m、10m、15m 纏繞光纖長度。

可辨識活動及定位聲源 27.04 平方公尺房間平均誤差 0.77 公尺

研究顯示光纖聲學旁路攻擊除了涉及語音,也可用於辨識聲音事件及定位聲源。團隊測試 14 類聲音事件,包括鬧鐘、咳嗽及鍵盤輸入等;研究在室內定位方面使用 3 個 Sensory Receptor,透過 time difference of arrival(到達時間差)估算聲源位置。

團隊在 27.04 平方公尺的房間進行定位測試,平均估算誤差為 0.77m ± 0.17m。語音測試使用 LibriSpeech 數據集,涵蓋 30 段男聲及 30 段女聲,並以 Word Error Rate(WER,字詞錯誤率)評估還原效果。研究簡報也指出,這類光纖旁路攻擊對超音波訊號干擾設備(Ultrasonic Jammer)具一定抵抗力,因為系統偵測光纖震動訊號,而不是像傳統麥克風那樣收錄空氣中的聲音。

香港光纖普及率高 企業會議室與高機密機構更需留意

這項研究與香港市場有直接關聯,除了研究團隊來自香港院校,也因為香港 FTTH、FTTB(Fiber To The Building) 普及率極高。根據 FTTH Council Europe 2024 全球排名顯示,截至 2023 年 9 月,香港 FTTH、FTTB 普及率為 95.3%,位列全球第三,僅次於阿拉伯聯合大公國的 99.3% 及新加坡的 97.1%。

對一般家庭用戶而言,無需過度擔心家中光纖會被視為麥克風式的監聽工具。對法律事務所、金融機構、政府部門、大使館 / 領事館、研發辦公室及企業會議室這類場合,重點反而是光纖盒、ONU、弱電房、閒置光纖、光纖預留長度及工程人員存取權限。

研究簡報列出的潛在緩解方法包括:使用拋光接頭(Polished connectors)產生足以讓光纖感測系統飽和的菲涅耳反射(Fresnel reflection)、加裝光隔離器(optical isolator)以阻止訊號散射,以及避免光纖有過長剩餘、形成環狀纏繞或接觸可放大震動的物體。

這項研究揭示了光纖通訊在實體層面的資安攻擊。下一步值得留意的是電信業者、企業網路工程團隊及高機密場所,是否把光纖終端盒的安裝方式、ONU 位置、弱電房存取控管及光纖預留長度管理納入資安稽核範圍。

(本文由 Unwire HK 授權轉載;首圖來源:Image by Freepik)